Hardware

miércoles, 16 de noviembre de 2016

Redes informáticas

REDES INFORMÁTICAS

1.

RED DE ÁREA PERSONAL (PAN)

4.

RED DE ÁREA METROPOLITANA (MAN)

6.

RED DE ÁREA DE ALMACENAMIENTO (SAN)

7. RED DE ÁREA LOCAL VIRTUAL (VLAN)

Las redes informáticas están por

todos lados. Desde el amanecer estamos en presencia de una red informática, la

de nuestra casa. Convivimos con una red informática privada doméstica.

En la mayoría de los hogares hay

un portátil, una computadora de escritorio, un Smartphone o un Tablet

conectados al router ADSL y por lo tanto con todos los servicios en internet

disponibles.

Cuando solicitamos servicios de

un banco, lo hacemos a través de la red informática del banco. Podemos

encontrar redes informáticas en centros de salud y hospitales, en centros de

estudios, bares y cafeterías, centros comerciales.

Todos conocemos la existencia de

las redes informáticas y muchos se preguntan qué es una red informática.

Las redes informáticas es el conjunto de dispositivos

finales (los smartphones, la tablet PC, las computadoras portátiles y de escritorio) conectados entre sí por medio de dispositivos intermediarios

(switches, routers, puntos de acceso inalámbrico y firewalls) para compartir

información y recursos usando un canal de comunicaciones (cable coaxial, par

trenzado, fibra óptica, ondas de radio, microondas) y regidos por los protocolos

de comunicaciones (TCP/IP).

En las redes informáticas la información se comparte de

forma segura para garantizar la disponibilidad de la red y la integridad de los

datos cuando viajan a través de un canal de

comunicaciones. El protocolo más

utilizado y popular es Ethernet por lo que habitualmente se habla de red local

Ethernet.

Un elemento que debe tenerse en cuenta cuando queremos instalar una red informática en nuestro negocio es el alcance o área de cobertura. ¿Puedo poner una red de área personal, u obligatoriamente me conviene más una LAN o red local? ¿Qué tipos de redes informáticas existen según el alcance?

Un elemento que debe tenerse en cuenta cuando queremos instalar una red informática en nuestro negocio es el alcance o área de cobertura. ¿Puedo poner una red de área personal, u obligatoriamente me conviene más una LAN o red local? ¿Qué tipos de redes informáticas existen según el alcance?

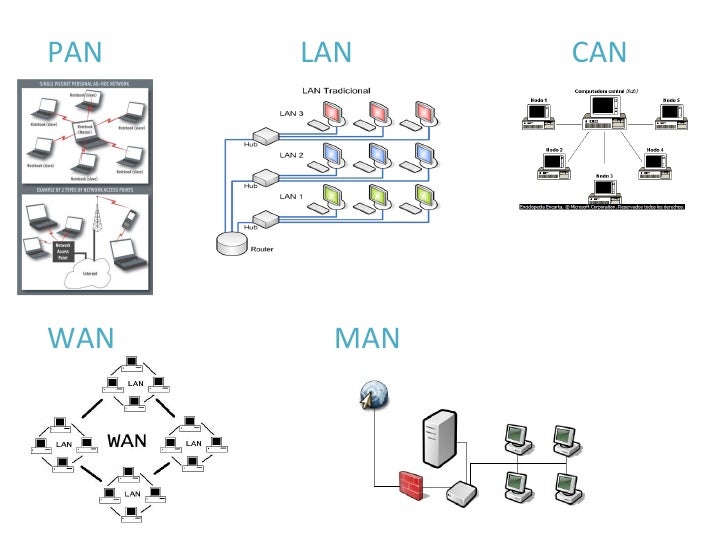

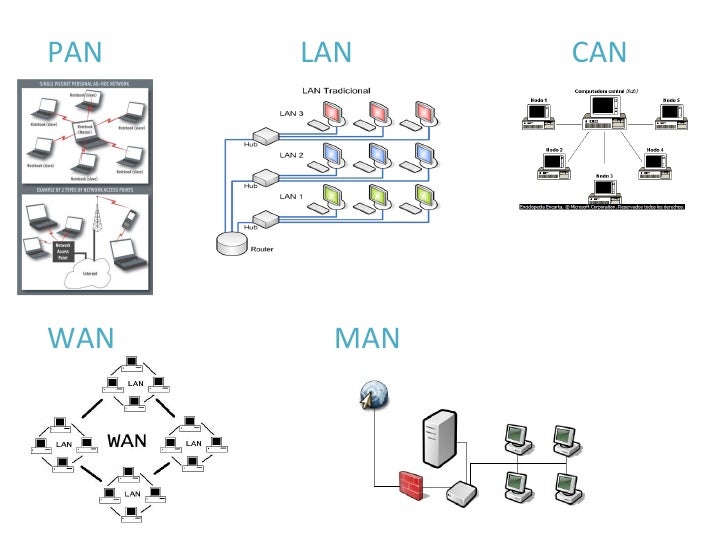

REDES LAN, CAN, MAN Y WAN

En principio, lo lógico es

que la mayoría de los pequeños negocios puedan funcionar perfectamente con una

red local. No obstante, en el caso de empresas con grandes instalaciones, puede

hacer falta mayor extensión si hablamos de un área de cobertura de gran

superficie. En este artículo vamos a explicarte qué tipos de redes se pueden instalar.

TIPOS

·

LAN: red

de área local

·

WLAN: red

de área local inalámbrica

·

PAN: red

de área personal

·

MAN: red

de área metropolitana

·

WAN: red

de área extensa

1.

RED DE ÁREA PERSONAL (PAN)

Hablamos de una red informática de pocos metros,

algo parecido a la distancia que necesita el Bluetooth del móvil para

intercambiar datos. Son las más básicas y sirven para espacios reducidos, por

ejemplo si trabajas en un local de una sola planta con un par de ordenadores.

Las redes

PAN pueden serte

útiles si vas a conectar pocos dispositivos que no estén muy lejos entre sí. La

opción más habitual, sin embargo, para aumentar el radio de cobertura y para

evitar la instalación de cablea estructurado, suele ser la compra de un router

y la instalación de una red de área local inalámbrica.

2. RED DE ÁREA LOCAL (LAN)

Es la que todos conocemos y la que suele instalarse en la

mayoría de las empresas, tanto si se trata de un edificio completo como de un

local. Permite conectar ordenadores, impresoras, escáneres, fotocopiadoras y

otros muchos periféricos entre sí para que puedas intercambiar datos y órdenes

desde los diferentes nodos de la oficina.

Las redes LAN pueden abarcar desde los 200 metros hasta 1

kilómetro de cobertura.

3. RED DE ÁREA DE CAMPUS (CAN)

Vale, supongamos que tenemos

varios edificios en los que queremos montar una red inalámbrica. ¿Qué pasa si el área de cobertura debe ser

mayor a los 1000 metros cuadrados? Y no lo digo sólo por las universidades; las

instalaciones de los parques tecnológicos, recintos feriales y naves

comerciales pueden superar perfectamente esa superficie.

En tal caso, tenemos las redes

CAN. Habría varias redes de área local instaladas en áreas

específicas, pero a su vez todas ellas estarían interconectadas, para que se

puedan intercambiar datos entre sí de manera rápida, o pueda haber conexión a

Internet en todo el campus.

4.

RED DE ÁREA METROPOLITANA (MAN)

Mucho más amplias que las anteriores, abarcan espacios

metropolitanos mucho más grandes. Son las que suelen utilizarse cuando las

administraciones públicas deciden crear

zonas Wifi en grandes espacios. También es toda la

infraestructura de cables de un operador de telecomunicaciones para el

despliegue de redes

de fibra óptica. Una red MAN suele conectar las diversas LAN

que hay en un espacio de unos 50 kilómetros.

5. RED DE ÁREA AMPLIA (WAN)

Son las que suelen desplegar

las empresas proveedoras

de Internetpara cubrir las necesidades de conexión de redes de

una zona muy amplia, como una ciudad o país.

Son las que suelen desplegar

las empresas proveedoras

de Internetpara cubrir las necesidades de conexión de redes de

una zona muy amplia, como una ciudad o país.

6.

RED DE ÁREA DE ALMACENAMIENTO (SAN)

Es una red propia para las empresas

que trabajan con servidores y no quieren perder rendimiento en el tráfico de usuario, ya que

manejan una enorme cantidad de datos. Suelen utilizarlo mucho las empresas

tecnológicas. En Cisco te cuentan las ventajas de una red SAN.

7. RED DE ÁREA LOCAL VIRTUAL (VLAN)

Las redes de las que hablamos normalmente se conectan de forma

física. Las redes

VLAN se encadenan

de forma lógica (mediante protocolos, puertos, etc.), reduciendo el tráfico de

red y mejorando la seguridad. Si una empresa tiene varios departamentos y

quieres que funcionen con una red separada, la red VLAN.

Espero que con esto tengas una imagen un poco más clara de las

diferentes redes

informáticas según su alcance. Si quieres saber más, puedes ver

el artículo "Tipos de redes informáticas según su topología" Lo más lógico en una PYME es que necesite

simplemente una LAN, pero para casos de mayor envergadura o si se quiere que

las redes funcionen de forma separada, es bueno conocer que hay otras

posibilidades.

ENLACES CON MAS INFORMACIÓN

LIBROS DE AYUDA DE REDES INFORMATICAS

- Título: Redes informáticas: conceptos fundamentales : normas, arquitectura, modelo OSI, TCP/IP, Ethernet, Wi-FI...Autores: Philippe Atelin, José Dordoigne

- Editor: Andrés Chandía

- Editor: ENI, 2006

- Nºde páginas: 451 páginas

- Titulo

Redes informáticas - Nociones fundamentales (5ª edición): (Protocolos, Arquitecturas, Redes inalámbricas, Virtualización, Seguridad, IP v6 ...)- Autor

- Editor

Ediciones ENI, 2015

NOTICIAS

Londres

confirma su estatus de capital tecnológica a pesar del Brexit

LONDRES,

INGLATERRA

21 de Noviembre de 2016 10:19 am

El anuncio de Facebook de abrir una nueva sede en Londres y

crear 500 puestos de trabajo es una buena noticia para la capital británica y

refuerza su estatus de centro tecnológico internacional a pesar de la

perspectiva del Brexit.

En pocas semanas, Apple, Google y Facebook han anunciado

inversiones en el Reino Unido y en particular en la capital, en muchos casos

con importantes creaciones de empleo.

Estas decisiones parecen alejar el temor de la pérdida de

atractivo económico de Londres tras el Brexit, la salida de la Unión Europea

que podría cerrar las puertas del mercado continental a las compañías

británicas.

Facebook anunció este lunes, coincidiendo con la conferencia

anual de la organización patronal británica CBI, la apertura de una nueva sede

en Londres el año que viene y la creación de 500 empleos, lo que supone un

aumento del 50% de su plantilla actual…

Los

mejores proyectos de innovación tecnológica en el C-Lab

REDACCIÓN

TECNOLOGÍA

Cartagena,

Bolívar

21 de Noviembre de 2016 03:00 pm

Samsung impulsa la innovación a través del C-Lab, un

programa interno que motiva a sus empleados a que alimenten sus propias ideas

de negocio y que lancen nuevas empresas emergentes.

Desde su fundación en 2012, el C-Lab de Samsung has

fomentado el pensamiento creativo por toda la empresa y dio apoyo a más de 150

proyectos. Los últimos seis son sólo algunas de las tecnologías y productos

fascinantes en el futuro para Samsung Electronics…

|

|

Virus Informáticos

Virus Informáticos

Introducción

A lo largo de la historia tecnológica,

se han creado varios programas entre estos virus que buscan afectar o bloquear

sistemas informáticos los cuales en ocasiones proporcionan grandes daños en la información

o en los dispositivos electrónicos que a su vez han hecho que a partir de ellos

se creen antídotos o antivirus que buscan evitar su programación, los cuales se

verán a continuación.

¿Qué es un virus Informático?

Los Virus Informáticos son programas

maliciosos (Malwares) que “infectan” a otros archivos del sistema con la

intención de Modificarlo o dañarlo. Dicha infección consiste en incrustar su

código malicioso en el interior del archivo “víctima” (normalmente un ejecutable)

de forma que a partir de ese momento dicho ejecutable pasa a ser portador del

virus y por tanto, una nueva fuente de infección.

Función de los virus Informático

Los virus informáticos tienen,

básicamente, la función de propagarse a través de un software, no se replican a

sí mismos porque no tienen esa facultad como los del tipo Gusano informático (Worm), son muy nocivos y

algunos contienen además una carga dañina (payload) con distintos objetivos,

desde una simple broma hasta realizar daños importantes en los sistemas, o

bloquear las redes informáticas generando tráfico inútil.

El virus no actúa hasta que no se

ejecuta el programa infectado. Algunos de ellos, además están preparados para

activarse cuando se cumple una determinada condición (una fecha concreta, una

acción que realiza el usuario, etc.).

Su nombre lo adoptan de la similitud

que tienen con los virus biológicos que afectan a los humanos, donde los

antibióticos en este caso serían los programas Antivirus.

Tipos de virus informáticos

A aquellos programas que son creados

con el fin de dañar computadoras se los conoce bajo el nombre de virus.

Los virus actúan sin el consentimiento

ni conocimiento de los usuarios, y lo que hacen es modificar el funcionamiento

de las máquinas, borrar, arruinar o robar información, consumir memoria, entre

otras acciones.

De acuerdo a los daños que causan en

las computadoras, existen los siguientes tipos de virus:

Worm o Gusano informático: Es un malware

que reside en la memoria de la computadora y se caracteriza por duplicarse en ella, sin la asistencia de

un usuario. Consumen banda ancha o memoria del sistema en gran medida. Ver más

en: http://es.ccm.net/contents/755-gusanos-informaticos

Caballo de Troya: Este virus se esconde en un programa legítimo que,

al ejecutarlo, comienza a dañar la computadora. Afecta a la seguridad de la PC,

dejándola indefensa y también capta datos que envía a otros sitios, como por

ejemplo contraseñas.

Bombas lógicas o de tiempo: se activan

tras un hecho puntual, como por ejemplo con la combinación de ciertas teclas o

bien en una fecha específica. Si este hecho no se da, el virus permanecerá

oculto.

Hoax: Carecen de la posibilidad de

reproducirse por sí mismos y no son verdaderos virus. Son mensajes cuyo

contenido no es cierto y que incentivan a los usuarios a que los reenvíen a sus

contactos. El objetivo de estos falsos virus es que se sobrecargue el flujo de

información mediante el e-mail y las redes. Aquellos e-mails que hablan sobre

la existencia de nuevos virus o la desaparición de alguna persona suelen

pertenecer a este tipo de mensajes.

De Enlance: Estos virus cambian las

direcciones con las que se accede a los archivos de la computadora por aquella

en la que residen. Lo que ocasionan es la imposibilidad de ubicar los archivos

almacenados.

De Sobreescritura: Esta clase de virus

genera la pérdida del contenido de los archivos a los que ataca. Esto lo logra

sobreescribiendo su interior.

Residente: Este virus permanece en la

memoria y desde allí esperan a que el usuario ejecute algún archivo o programa

para poder infectarlo.

¿Como prevenir y eliminar los virus informáticos?

La mejor manera de prevenir virus es

ser muy cuidadosos de la información que grabamos en nuestra computadora y por

supuesto contar con un antivirus eficaz y actualizado. Pero hay otras medidas

de seguridad sencillas que puedes seguir para evitar que tu información se vea

afectada por virus.

Software Antivirus

Una medida indispensable para evitar

que nuestro equipo se contagie con virus y dañe nuestra información es tener

instalado un antivirus. Visita Software Antivirus para que sepas cuales son los

antivirus que puedes usar y cómo funcionan.

Cuidado con los archivos VBS

No abrir archivos cuya extensión sea

VBS (Visual Basic Script es un lenguaje que permite ejecutar rutinas dentro de

la PC) a menos que se esté absolutamente seguro que el mail viene de una

persona confiable y que haya indicado previamente sobre el envío.

No esconder extensiones de archivos

tipos de programa conocidos

Todos los sistemas operativos

Windows, por predeterminación, esconden la extensión de archivos conocidos en

el Explorador de Windows. Ésta característica puede ser usada por los

diseñadores de virus y hackers para disfrazar programas maliciosos como si

fueran otra extensión de archivo. Por eso los usuarios, son engañados, y

cliquean el archivo de “texto” y sin darse cuenta ejecutan el archivo

malicioso.

Copias de Seguridad

Tenemos que respaldar de manera

regular nuestra información en caso de sufrir un ataque de un virus o una

intrusión, las secuelas serán mucho menores si puede restaurar fácilmente los

datos.

Configurar la seguridad de Internet

Explorer como mínimo a "Media"

Para activar esta función hay que

abrir el navegador, ir a Herramientas, Opciones de Internet, Seguridad. Después

elegir la zona correspondiente (en este caso Internet) y un clic en el botón

Nivel Personalizado: allí hay que seleccionar Configuración Media o Alta, según

el riesgo que sienta el usuario en ese momento. Aceptar y listo.

Instalar un buen firewall

Otra opción muy recomendable para

aumentar la seguridad. Puede bajarse alguno gratuito o configurar el del

sistema operativo (especialmente si se cuenta con Windows XP). Esta es una

lista con los mejores firewall.

Hacer copias de seguridad

Un camino es subir periódicamente los

archivos más vitales a Internet. En la Web existen “bauleras” muy fáciles de

usar para guardar lejos de la PC la información más importante y que puede

devorada por algún virus. El otro camino es realizar copias de seguridad de

esos archivos o carpetas en zips, discos, disquetes o cualquier otra plataforma

para copiar.

Actualizar el sistema operativo

Fundamental para aumentar al máximo

la seguridad ante eventuales ataques víricos ya que muchos de los gusanos que

recorren el mundo buscan, especialmente, los agujeros de seguridad de muchos de

los productos de Microsoft. Para ello esta empresa ofrece periódicamente

actualizaciones “críticas” para descargar y si el usuario el algo vago para

buscarlas, se puede configurar Windows para que las descargue en forma

automática.

Cuidado con los archivos que llegan

por Email

Al recibir un nuevo mensaje de correo

electrónico, analizarlo con el antivirus antes de abrirlo, aunque conozca al

remitente. En los últimos meses, muchos virus se activaron porque los usuarios

abrían los archivos adjuntos de los emails. Es preferible guardar los archivos

en el disco local y luego rastrearlo con un antivirus actualizado (En vez de

hacer doble click sobre el archivo adjunto del email entrante).

El chat, otra puerta de entrada

En las salas de chat es muy común

enviar archivos de todo tipo a través del sistema DDC. Si se recibe uno que no

se solicitó o de origen desconocido jamás aceptarlo por más interesante que

parezca.

Algunos tipos o clases de antivirus

son:

Eliminadores – Reparadores:Estos

antivirus no sólo detectan la existencia de un virus sino que pueden

eliminarlos de los ficheros contaminados o la zona de arranque del disco y

dejar en estado original al programa ejecutable. En los casos en que el virus

sobrescribe el código original del programa, el antivirus no puede dejarlo en

su estado original.

Detectores: Son los antivirus más

simples, a diferencia del anterior, se limitan a avisarle al usuario sobre la

detección de algún virus conocido. Es el propio usuario el que debe encargarse

de solucionar el problema. Inmunizadores: estos programas son

muy seguros puesto que logran anticiparse a la infección de los virus, troyanos

y la destrucción involuntaria de

contenidos. Los inmunizadores, o también llamados protectores, residen en la

memoria de la computadora y desde allí vigilan la ejecución de programas,

formatean los discos y copian ficheros, entre otras acciones. La desventaja de

este antivirus es ocupan mucha memoria y pueden disminuir la velocidad de

ejecución de ciertos programas.

Programas de vacuna: Estos antivirus

trabajan añadiéndole códigos a los ficheros ejecutables para que se

autochequeen en el momento de la ejecución. Otra forma en que actúan estos

programas es calculando y guardando una lista de sumas de control en alguna

parte del disco.

Heurísticos: Estos antivirus simulan

la ejecución de programas y observan su comportamiento para detectar alguna

situación sospechosa.

Residentes: estos antivirus analizan

los programas desde el momento en que el usuario los ejecuta y chequea si el

archivo posee o no algún tipo de virus. Se encuentran ubicados en la memoria.

Antivirus de patrón: Estos analizan

los archivos y buscan si existe alguna cualidad particular de algún virus. De

esta manera, existen antivirus específicos para ciertos virus de los cuales

conocen su forma de actuar y atacar.

Diferencias entre virus Informáticos y Antivirus

VIRUS

Un virus informático se encarga de dañar la computadora y de infectar archivos.

Cuyo propósito es causar algún tipo de daño o problema al ordenador que lo aloja.

Los virus están diseñados para reproducirse y evitar su detección. como cualquier otro programa informático.

ANTIVIRUS

Diferencias entre virus Informáticos y Antivirus

VIRUS

Un virus informático se encarga de dañar la computadora y de infectar archivos.

Cuyo propósito es causar algún tipo de daño o problema al ordenador que lo aloja.

Los virus están diseñados para reproducirse y evitar su detección. como cualquier otro programa informático.

ANTIVIRUS

Son los encargados de detectar y prevenir la Actividad de los virus.

Los antivirus son aplicaciones orientadas a prevenir, detectar y eliminar programas maliciosos denominados virus.

los antivirus son programas creado para prevenir o evitar la activación de los virus, así como su propagación y contagio.

Conclusiones

Es importante tener conocimiento sobre los virus informáticos y sus características para no perder la información, y sobre todo tener cuidado cuando navegamos por Internet para no caer en las ventanas flotantes u otras manifestaciones que puedan infectar el equipo.

La instalación de un antivirus debe ser la prioridad para no tener inconvenientes al momento de realizar labores en el computador.

software

Software

A Diferencia del Software Propietario:

https://eet475.wordpress.com/software/software-de-programacion/

Son las instrucciones que van a

indicar al ordenador que necesita hacer para funcionar, no existen físicamente,

o lo que es igual, no se pueden ver ni tocar. Es de decir, son los `programas

que nos ayudan a dirigir el funcionamiento de un sistema de computación o un

hardware.

Sistemas Operativos: Son una serie de programas que administran los

recursos del computador, este nos indica cómo interactúan con el usuario y como

usar los dispositivos, ya sean el disco duro, el teclado y el monitor.

Funciones:

• Es un núcleo de toda la actividad del

software.

• Monitorea y controla todas las entradas y

salidas de sistemas de computación.

• Responde a las indicaciones provenientes del

usuario o de un conjunto de comandos.

• Controla la ejecución de varios programas,

simultáneamente.

• Actúa como traductor, entre las operaciones

y las respuestas de la máquina.

• Informa al usuario de cualquier error que

presente la máquina.

• Posee un programa llamado ¨manipulador de

discos¨ opera con un circuito electrónico llamado controlador de discos, este

ayuda a traducir las ordenes de los programas para encontrar la pista adecuada.

Su

composición es generalmente diseñada por el fabricante, y por esto no es

posible definir sus estándares, aunque posea un conjunto de funciones básicas o

componentes que todo sistema debe considerar. Estos son:

• Controlar las operaciones de entrada y

salida.

• Carga, inicializar y supervisar la ejecución

de los trabajos.

• Detectar errores.

• Controlar las interrupciones causadas por

los errores.

• Asignar memoria a cada tarea.

• Manejar el multiproceso, la

multiprogramación, memoria virtual, etc.

Este se clasifica en:

- Usuario único: Este es de tipo simple, ya

que se dedica a un solo programa a la vez.

- Usuario múltiple: Este es de tipo general,

ya que puede satisfacer las experiencias de múltiples de los usuarios con los

recursos de programas y maquinas.

Un ejemplo de esto sería el Sistema Windows.

Software de aplicación: Este describe programas que son para el usuario,

para que este pueda realizar cualquier tarea, puede ser utilizado en cualquier

instalación informática, independientemente de lo que vayamos a hacer. Alguno

de ellos son:

a. Aplicaciones de negocios: aquí se

encuentran los procesadores de palabras, hojas de cálculos, base de datos,

Graficadores.

b. Aplicaciones de utilería.

c. Aplicaciones personales.

d. Aplicaciones de entretenimiento.

Procesadores de palabras: Permiten hacer cambios y correcciones con

facilidad, revisar la ortografía e incluso la gramática de un documento,

cambiar la apariencia de la letra, agregar gráficos, etc…

Hojas de cálculo: son procesadores de números tridimensionales, se

pueden crear hojas de trabajo donde podemos colocar textos, números o formulas

en las celdas, para obtener una hoja contable computarizada, e incluso crear

gráficas para mostrar gráficamente relaciones entre números.

Graficadores: se utilizan para crear ilustraciones desde cero (0), los

usuarios pueden pintar con dispositivos electrónicos de señalamiento en vez de

lápices o brochas.

Manejador de base de datos: se utiliza para organizar los datos

guardados en la computadora y permite buscar datos específicos de diferentes

maneras, también archivan los datos en orden alfabético esto permite obtener la

información que desean más fácilmente.

Software de Programación: Es el conjunto de herramientas que permiten al

programador escribir programas informáticos, usando diferentes alternativas y

lenguajes de programación, de una manera práctica.

Su

programación se utiliza para crear el software de sistema y el de aplicación.

Según el nivel de complejidad que presenta y

el objetivo para el cual fue diseñado, se distinguen dos tipos de lenguajes de

programación: de bajo nivel y de alto nivel.

Lenguajes de bajo nivel: sus instrucciones ejercen un control directo

sobre el hardware y están sumamente condicionados por la estructura física de

la computadora que los soporta. Dentro de este grupo se encuentra:

• El lenguaje máquina es aquel en el que están

escritas las instrucciones (compuestas de ceros y unos) que controlan el

funcionamiento, paso a paso de un procesador. Hay una instrucción en lenguaje máquina por cada una

de las que realiza directamente el hardware de la computadora.

• El lenguaje ensamblador es aquel cuyas

instrucciones están íntimamente relacionadas con las que están escritas en

lenguaje máquina. Para simplificar la programación, éstas instrucciones se

expresan por medio de un conjunto de palabras mnemotécnicas. Se usa

fundamentalmente para escribir software de sistema.

Lenguajes de alto nivel: son independientes del equipo en el que se

utilizan. Mediante un conjunto de instrucciones expresadas en palabras tomadas

d un lenguaje natural (especialmente inglés), permiten describir las

estructuras de información y la

secuencia de acciones necesarias para realizar una tarea específica.

Sobre la base de los lenguajes de alto nivel,

el programador define los programas de acuerdo con reglas sintácticas

perfectamente establecidas. Cuando se introduce un programa en una computadora,

se requiere un proceso de traducción, del que se encargan programas

específicos: los traductores.

Los traductores se clasifican en compiladores

o intérpretes.

• Los compiladores realizan la traducción

completa del programa en lenguaje simbólico (denominado “programa fuente”), lo

que da como resultado un programa en lenguaje máquina que puede ser ejecutado

por la computadora (llamado “programa objeto”).

• Los intérpretes traducen las instrucciones,

una por una, a medida que se ejecuta el programa en lenguaje de alto nivel.

Software Libre: Es un programa o secuencia de instrucciones usada por un

dispositivo de procesamiento digital de datos para llevar a cabo una tarea

específica o resolver un problema determinado, sobre el cual su dueño renuncia

a la posibilidad de obtener utilidades por las licencias, patentes, o cualquier

forma que adopte su derecho de propiedad sobre él, es decir, el software libre puede estar licenciado, o

protegido por una patente autoral, por lo que puede utilizarse o transferirse

sin pago alguno al licenciante, o a su creador.

Sus Características:

• Se encuentra disponible el código fuente del

software, por lo que puede modificarse el software sin ningún límite.

• Libertad de estudiarlo y adaptarlo.

• Libertad de distribuir copias.

• Libertad de mejora y publicación de cambios.

• Libertad de usar el programa con cualquier

propósito.

Sus Ventajas:

• El usuario no comete delito por tenerlo o

usarlo.

• Amplísima gama y variedad de herramientas

libres.

• Actualizaciones periódicas con lata

frecuencia.

• 100% libre de virus.

• Altísimo nivel de estabilidad comprobada.

• Protege y defiende la SOBERANÍA.

• Tiene una gran comunidad de apoyo y soporte.

• Diversidad de soluciones informáticas.

• Costo.

• Flexibilidad de las soluciones informáticas.

• Independencia tecnológica.

Sus Desventajas:

• El hardware debe ser de calidad y estándares

abiertos.

• Carece de una estructura ampliada mercadeo

(marketing).

• Algunas aplicaciones específicas no están en

el mercado.

• Requiere profesionales debidamente

calificados para la administración del sistema (es un sistema administrado).

• Dificultad en el intercambio de archivos.

• Algunas aplicaciones (bajo Linux) pueden

llegar a ser algo complicadas de instalar.

• Inexistencia de garantía por parte del

autor.

• Interfaces gráficas menos amigables.

• Poca estabilidad y flexibilidad en el campo

de multimedia y juegos.

• Menor compatibilidad con el hardware.

A Diferencia del Software Propietario:

• Es desarrollado por una comunidad de

voluntarios, y cualquier persona puede participar en el proceso de construcción

del software. Esto implica que el código fuente ha de ser abierto para todo el

mundo, sin restricciones.

• Podemos distribuir el software libremente

entre familiares, amigos, compañeros de trabajo, ya que las licencias libres

nos lo permite (la más habitual es la GPL), teniendo en cuenta que hemos de

seguir la normativa que ésta marca.

• Tenemos la seguridad que miles de

voluntarios cooperan en la continua mejora del software, corrigiendo posibles

errores y poniendo rápidamente el producto al alcance de todos.

• Aunque software, libre no implica

necesariamente que el producto sea gratuito, lo habitual es que podamos obtener

los programas descargándolos libremente de internet o a través de

distribuciones.

Software Propietario: Es cualquier programa informático en el que el

usuario tiene limitaciones para usarlo, modificarlo o redistribuirlo (esto

último con o sin modificaciones). (También llamado código cerrado o software no

libre, privado o privativo)

Sus Características:

• Este software no te pertenece no puedes

hacerle ningún tipo de modificación al código fuente.

• No puedes distribuirlo sin el permiso del

propietario.

• El usuario debe realizar cursos para el

manejo del sistema como tal debido a su alta capacidad de uso.

• Este posee accesos para que el usuario

implemente otro tipo de sistema en el.

• Cualquier ayuda en cuanto a los antivirus.

Sus Ventajas:

• Propiedad y decisión de uso del software por

parte de la empresa.

• Soporte para todo tipo de hardware.

• Mejor acabado de la mayoría de aplicaciones.

• Las aplicaciones número uno son

propietarias.

• Menor necesidad de técnicos especializados.

• El ocio para ordenadores personales está

destinado al mercado propietario.

• Mayor mercado laboral actual.

• Mejor protección de las obras con copyright.

• Unificación de productos.

• Facilidad de adquisición (puede venir

preinstalado con la compra del PC, o encontrarlo fácilmente en las tiendas).

• Existencia de programas diseñados

específicamente para desarrollar una tarea.

• Las empresas que desarrollan este tipo de

software son por lo general grandes y pueden dedicar muchos recursos, sobretodo

económicos, en el desarrollo e investigación.

• Interfaces gráficas mejor diseñadas.

• Más compatibilidad en el terreno de

multimedia y juegos.

• Mayor compatibilidad con el hardware.

Sus Desventajas:

• No existen aplicaciones para todas las

plataformas (Windows y Mac OS).

• Imposibilidad de copia.

• Imposibilidad de modifación.

• Restricciones en el uso (marcadas por la

licencia).

• Imposibilidad de redistribución.

• Por lo general suelen ser menos seguras.

• El coste de las aplicaciones es mayor.

• El soporte de la aplicación es exclusivo del

propietario.

• El usuario que adquiere software propietario

depende al 100% de la empresa propietaria.

A Diferencia del Software Libre:

El

opuesto del Software libre es el denominado software propietario, aquel que es

imposible de utilizar en otro hardware, o terminal modificar, o transferir sin

pagar derechos a su inventor o creador. El Software propietario costa de estas

características.

• Dependencia de un proveedor: La licencia

deja claro que el software sigue siendo propiedad de la empresa productora del

mismo y que el usuario no está facultado a realizar ningún cambio en él, ni

tampoco analizarlo para determinar cómo realiza sus funciones.

• Es desarrollado por una empresa y no difunde

sus especificidades. El código es cerrado, nadie puede ver cómo está elaborado

el programa.

• La licencia nos limita a usar ese software

por una sola persona (quien lo adquiere). No se puede redistribuir, a no ser

que la licencia lo permita.

• Al no tener acceso al código fuente, no

podemos corregir los posibles errores que tenga el programa, ni adaptarlo a

nuestras necesidades. Dependemos de las variaciones que la empresa propietaria

realice con las nuevas versiones.

• Lo habitual es tener que pagar por adquirir

estos programas, y muchos de ellos ya sabemos que no son precisamente baratos y

asequibles.

• Libertad de ejecutar el programa, con cualquier

propósito. Libertad de estudiar cómo funciona el programa y de adaptarlo a sus

necesidades. Libertad de redistribuir copias del programa. Libertad de mejorar

el programa y redistribuir dichas modificaciones.

Ciclo de vida del Software

Suscribirse a:

Comentarios (Atom)